Beschreibung: Für die Verwaltung eines nicht direkt ansprechbaren Access Points oder Routers mit LCOS kann von einem weiteren Gerät mit LCOS eine SSH-Session aufgebaut werden. Sind die in den Geräten hinterlegten SSH-Schlüssel unterschiedlich lang bzw. weichen die Verschlüsselungs- und Signatur-Algorithmen voneinander ab, kann keine SSH-Sitzung aufgebaut werden. In diesem Fall muss auf einem der beiden Geräte ein neuer SSH-Schlüssel erstellt und eingespielt werden. Ab LCOS 10.20 wurde die minimale Schlüssellänge (Min-Hostkey-Length) auf 2048 Bit angehoben und veraltete Verschlüsselungs- und Signatur-Algorithmen werden im Standard nicht mehr angeboten. Dieses Dokument beschreibt wie ein neuer SSH-Schlüssel im Gerät selber oder oder mit dem Tool PuTTYgen erstellt und in das Gerät hochgeladen werden kann. Voraussetzungen:- PuTTYgen zur Erstellung eines neuen SSH-Schlüssels

- Beliebiger SSH-Client wie z.B. PuTTY

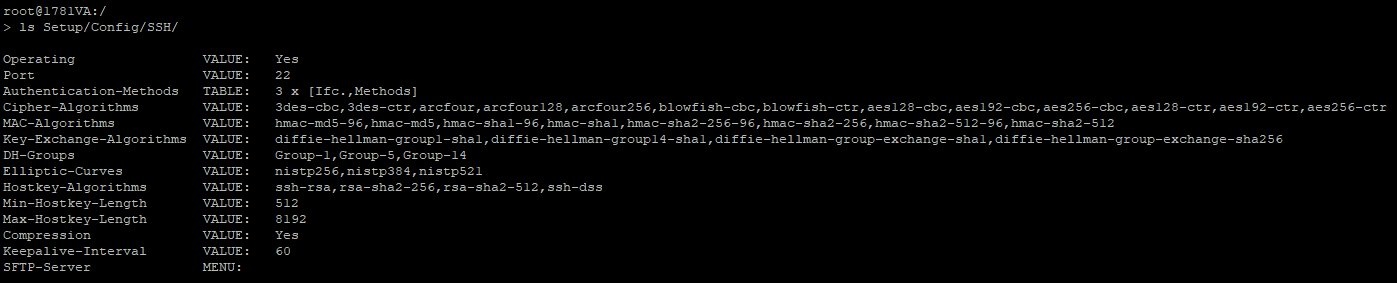

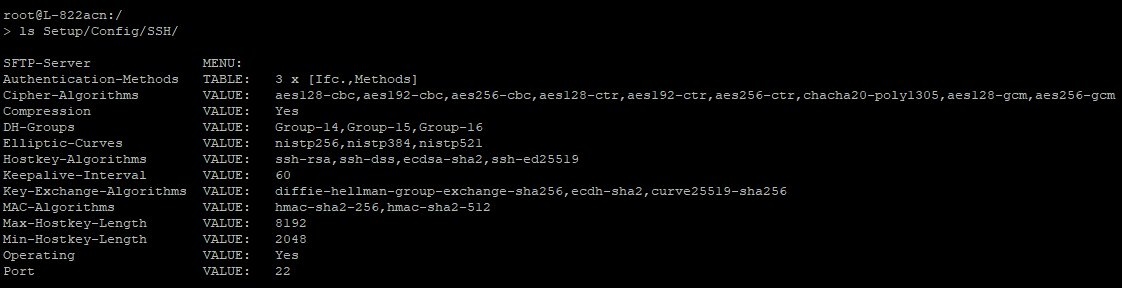

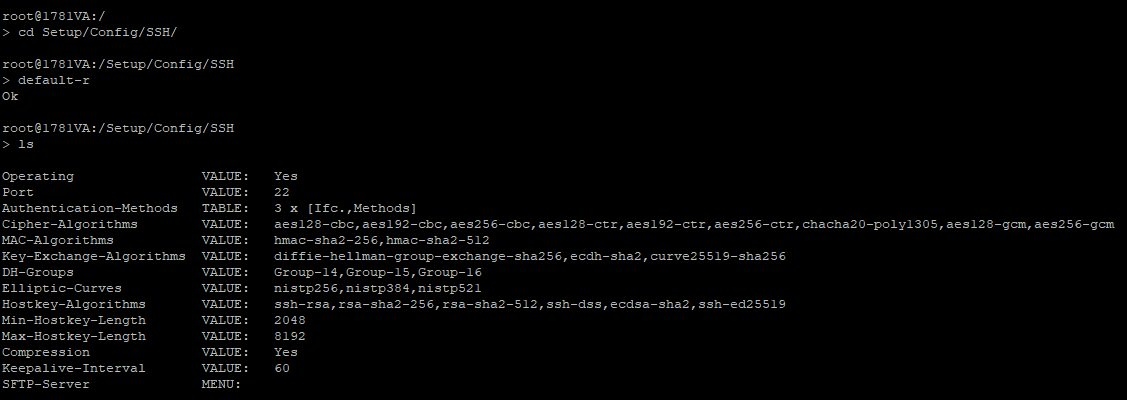

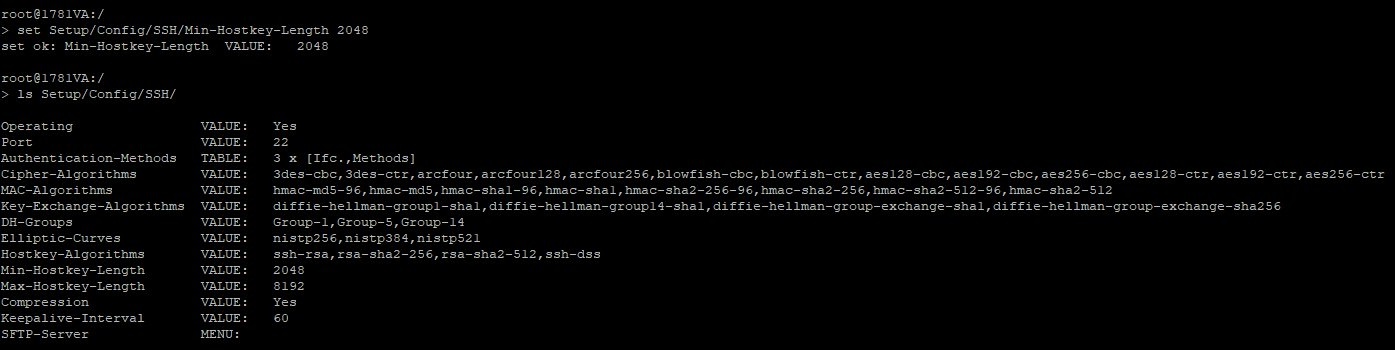

Vorgehensweise:1. Prüfen der Verschlüsselungseinstellungen auf beiden Geräten: 1.1 Verbinden Sie sich über die Konsole mit dem ersten Gerät (hier ein 1781VA) und geben den Befehl ls /Setup/Config/SSH ein, um die Verschlüsselungseinstellungen zu überprüfen. Die Verschlüsselungs-Einstellungen sind auf diesem Gerät noch auf dem Niveau bis LCOS 10.12 und damit nicht mehr auf dem aktuellen Stand.  1.2 Verbinden Sie sich über die Konsole mit dem zweiten Gerät (hier ein L-822acn) und geben den Befehl ls /Setup/Config/SSH ein, um die Verschlüsselungseinstellungen zu überprüfen. Die Verschlüsselungs-Einstellungen sind auf diesem Gerät auf dem aktuellen Stand ab LCOS 10.20.  2. Anpassen der Verschlüsselungseinstellungen auf einem der beiden Geräte: 2. Anpassen der Verschlüsselungseinstellungen auf einem der beiden Geräte:Die Verschlüsselungseinstellungen sollten auf dem Gerät mit den älteren Einstellungen angepasst werden (hier der 1781VA). Grundsätzlich ist es ausreichend nur die minimale Schlüssellänge (Min-Hostkey-Length) anzupassen. Werden die in LCOS 10.20 hinzugekommenen Verschlüsselungs- und Signatur-Algorithmen unterstützt, ist es empfehlenswert diese auch zu setzen. 2.1 Auf dem Gerät ist eine Firmware ab Version 10.20 vorhanden: 2.1.1 Geben Sie den Befehl cd Setup/Config/SSH/ ein, um in den Menü-Pfad zur Konfiguration der Verschlüsselungseinstellungen für SSH zu wechseln. 2.1.2 Geben Sie den Befehl default-r ein, um den Pfad sowie alle Unterpfade auf Werkseinstellungen zurückzusetzen. Wichtig:

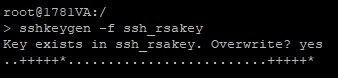

Stellen Sie sicher, dass Sie sich im korrekten Pfad befinden, wenn Sie den Befehl default-r ausführen. Wird der Befehl im Root-Verzeichnis ausgeführt, wird die gesamte Konfiguration auf den Werkszustand zurückgesetzt!  2.2 Auf dem Gerät ist eine Firmware bis Version 10.12 vorhanden: 2.2 Auf dem Gerät ist eine Firmware bis Version 10.12 vorhanden:2.2.1 Geben Sie den Befehl set Setup/Config/SSH/Min-Hostkey-Length 2048 ein, um die minimale Schlüssellänge auf 2048 Bit zu setzen.  3. Generieren und Import eines neuen SSH-Schlüssels: 3. Generieren und Import eines neuen SSH-Schlüssels:3.1 Generieren eines neuen SSH-Schlüssels auf der Konsole: 3.1.1 Geben Sie den Befehl sshkeygen -b 2048 ein, um einen 2048 Bit langen SSH-Schlüssel zu erstellen. Sollte eine Meldung ausgegeben werden, dass ein Schlüssel bereits vorhanden ist, bestätigen Sie die Meldung mit yes. Info:

Ohne Angabe weiterer Parameter wird immer ein RSA-Key erstellt.

Wichtig:

Die Erzeugung eines neuen SSH-Schlüssels erzeugt eine hohe CPU-Last! 3.1.2 Geben Sie den Befehl sshkeygen -f ssh_rsakey ein, um den in Schritt 3.1.1 erstellten SSH-Schlüssel in den RSA-Container zu importieren.  3.2 Generieren eines neuen SSH-Schlüssels mit dem Tool PuTTYgen: 3.2 Generieren eines neuen SSH-Schlüssels mit dem Tool PuTTYgen:3.2.1 Starten Sie das Tool PuTTYgen und wählen Sie den Schlüsseltyp (Type of key to generate) sowie die Schlüssellänge (Number of bits in a generated key) aus. Klicken Sie anschließend auf Generate, um einen neuen SSH-Schlüssel zu erzeugen. Info:

Das LCOS unterstützt als Schlüssel-Typ lediglich RSA, DSA und ECDSA, wobei RSA die weiteste Verbreitung aufweist.

Wichtig:

Die Schlüssellänge muss mit der Min-Hostkey-Length übereinstimmen (siehe Schritt 2.1 und 2.2). 3.2.2 Geben Sie bei Key passphrase und Confirm passphrase ein Passwort an, um den SSH-Schlüssel zu sichern. 3.2.3 Klicken Sie auf Conversions → Export OpenSSH key, um den SSH-Schlüssel zu exportieren. 3.2.4 Öffnen Sie LANconfig und führen einen Rechtsklick auf das Gerät aus, in welches der SSH-Schlüssel hochgeladen werden soll. Klicken Sie im Kontextmenü auf Konfigurations-Verwaltung → Zertifikat oder Datei hochladen. 3.2.5 Geben Sie folgende Parameter an: - Dateiname: Wählen Sie den in Schritt 3.2.3 exportierten SSH-Schlüssel aus.

- Zertifikattyp: Wählen Sie im Dropdownmenü SSH - RSA-Schlüssel (*key [BASE64 unverschlüsselt]) aus.

- Zert.-Passwort: Hinterlegen Sie das in Schritt 3.2.2 hinterlegte Passwort.

Info:

Wenn Sie in Schritt 3.2.1 einen von RSA abweichenden Zertifikats-Typ verwenden, muss in diesem Schritt im Dropdownmenü der passende Zertifikattyp ausgewählt werden. |