Beschreibung: Für die sichere Kommunikation zwischen den LANCOM R&S®Unified Firewalls und dem LANCOM R&S®UF Command Center baut die Firewall eine spezielle SSL-VPN-Verbindung zum LANCOM R&S®UF Command Center auf. Diese Verbindung ist durch Zertifikate abgesichert. Daher ist es notwendig, für die Verbindung entsprechende Zertifikate und Vertrauensstellungen einzurichten. Dieses Dokument beschreibt, wie Sie eine LANCOM R&S®Unified Firewall im Command Center hinzufügen können. Voraussetzungen: Vorgehensweise:1. Erstellen der benötigen Certificate Authorities (CA) und Zertifikate auf der LANCOM R&S®Unified Firewall: 1.1. Öffnen Sie das Menü Zertifikatsverwaltung -> Zertifikate. 1.2. Erstellen Sie eine neue Certificate Authority (CA), indem Sie auf die blaue Plus-Schaltfläche klicken. - Als Zertifikatstyp müssen Sie CA für VPN / Webserver Zertifikate auswählen.

- Verwenden Sie eine Private-Key-Größe von 4096 Bit.

- Vergeben Sie einen Common Name für die Certificate Authority.

- Stellen Sie den Gültigkeitszeitraum ein und vergeben Sie ein Private-Key-Passwort. Klicken Sie dann auf Erstellen.

1.3. Erstellen Sie ein Zertifikat, indem Sie auf die blaue Plus-Schaltfläche klicken. - Als Zertifikatstyp müssen Sie VPN-Zertifikat auswählen.

- Als Signierende CA müssen Sie die im Schritt 1.2. erstellte Certificate Authority (CA) auswählen.

- Verwenden Sie eine Private-Key-Größe von 4096 Bit.

- Vergeben Sie einen Common Name für das Zertifikat.

- Stellen Sie den Gültigkeitszeitraum ein.

- Tragen Sie als CA-Passwort das im Schritt 1.2. vergebene Private-Key-Passwort ein.

- Vergeben Sie ein Private-Key-Passwort. Klicken Sie dann auf Erstellen.

1.4. Erstellen Sie eine weitere Certificate Authority (CA), indem Sie auf die blaue Plus-Schaltfläche klicken. - Als Zertifikatstyp müssen Sie CA für VPN / Webserver Zertifikate auswählen.

- Verwenden Sie eine Private-Key-Größe von 4096 Bit.

- Vergeben Sie einen Common Name für die Certificate Authority.

- Stellen Sie den Gültigkeitszeitraum ein und vergeben Sie ein Private-Key-Passwort. Klicken Sie dann auf Erstellen.

1.5. Erstellen Sie ein Zertifikat, indem Sie auf die blaue Plus-Schaltfläche klicken. - Als Zertifikatstyp müssen Sie VPN-Zertifikat auswählen.

- Als Signierende CA müssen Sie die im Schritt 1.4. erstellte Certificate Authority (CA) auswählen.

- Verwenden Sie eine Private-Key-Größe von 4096 Bit.

- Vergeben Sie einen Common Name für das Zertifikat.

- Stellen Sie den Gültigkeitszeitraum ein.

- Tragen Sie als CA-Passwort das im Schritt 1.4. vergebene Private-Key-Passwort ein.

- Vergeben Sie ein Private-Key-Passwort. Klicken Sie dann auf Erstellen.

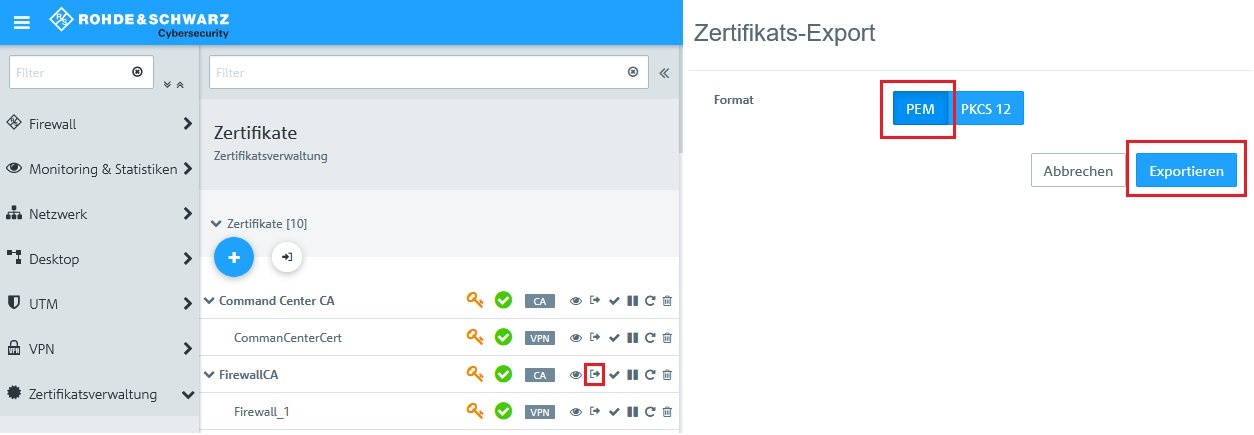

1.6. Expandieren Sie die Liste unter Zertifikatsverwaltung und exportieren Sie zunächst das Command Center Zertifikat. - Klicken Sie auf das Export-Icon.

- Wählen Sie im folgenden Dialog die Option PKCS 12.

- Tragen Sie als Kennwort das im Schritt 1.5. vergebene Private-Key Passwort ein.

- Vergeben Sie ein beliebiges Transport-Passwort. Klicken Sie dann auf Exportieren.

1.7. Exportieren Sie dann das Zertifikat der Firewall CA. - Klicken Sie auf das Export-Icon.

- Wählen Sie im folgenden Dialog die Option PEM.

- Klicken Sie dann auf Exportieren.

2. Importieren der Certificate Authority und des Zertifikats im LANCOM R&S®UF Command Center: 2. Importieren der Certificate Authority und des Zertifikats im LANCOM R&S®UF Command Center:2.1. Wechseln Sie in das Menü Einstellungen -> Geräte-Verbindungen. 2.2 Importieren Sie das im Schritt 1.6. exportierte Command Center Zertifikat. 2.3 Importieren Sie die im Schritt 1.7. exportierte Firewall CA in die Accepted Remote CAs.

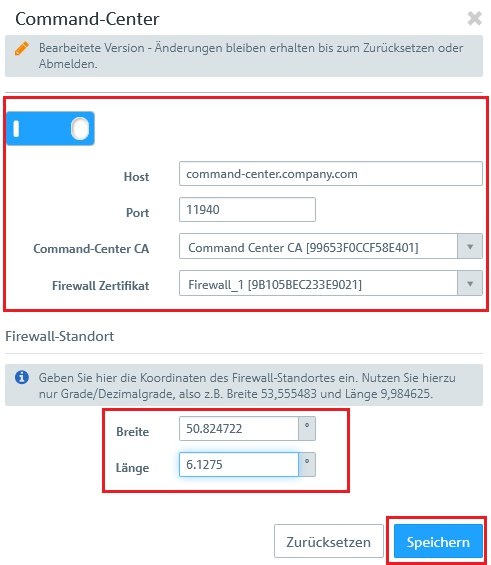

3. Nutzung des Command Center auf der LANCOM R&S® Unified Firewall aktivieren: 3.1. Wechseln Sie in das Menü Firewall -> Command-Center. 3.2. Aktivieren Sie die Nutzung des Command-Center und vergeben Sie folgende Parameter: - Als Host müssen Sie die (IP) Adresse eintragen, unter welcher die LANCOM R&S®Unified Firewall das LANCOM R&S®UF Command Center erreichen kann.

- Falls die LANCOM R&S®Unified Firewall und das LANCOM R&S®UF Command Center im selben Netz stehen, dann ist dies die (IP)-Adresse des LANCOM R&S®UF Command Centers.

- Falls die LANCOM R&S®Unified Firewall und das LANCOM R&S®UF Command Center in unterschiedlichen Netzen stehen, dann ist dies die (IP) -Adresse des Gateways vor dem LANCOM R&S®UF Command Center. Zudem wird dann ein Port Forwarding auf dem Gateway benötigt.

- Es muss die Port-Nummer angegeben werden, unter welcher die LANCOM R&S®Unified Firewall das LANCOM R&S®UF Command Center erreichen kann.

- Falls die LANCOM R&S®Unified Firewall und das LANCOM R&S®UF Command Center im selben Netz stehen, dann bleibt es beim Standard-Port (11940).

- Falls die LANCOM R&S®Unified Firewall und das LANCOM R&S®UF Command Center in unterschiedlichen Netzen stehen, dann ist dies der Port auf dem Gateway, der zum Command Center weitergeleitet wird.

- Als Command-Center CA muss die im Schritt 1.2. erstellte Command-Center CA ausgewählt werden.

- Als Firewall-Zertifikat muss das im Schritt 1.5. erstellte Zertifikat ausgewählt werden.

- Optional können Sie die GPS-Koordinaten des LANCOM R&S®Unified Firewall-Standorts eintragen, damit die LANCOM R&S®Unified Firewall auf der Karte im Dashboard korrekt angezeigt wird.

- Klicken Sie dann auf Speichern.

4. LANCOM R&S®Unified Firewall im LANCOM R&S®UF Command Center als verwaltet markieren: 4. LANCOM R&S®Unified Firewall im LANCOM R&S®UF Command Center als verwaltet markieren:4.1. Wechseln Sie in das Menü Firewalls -> Geräteauswahl. 4.2. Stellen Sie den Status der hinzugefügten Firewall auf "Verwaltet" ein. 4.3. Die neu hinzugefügte LANCOM R&S® Unified Firewall wird daraufhin im Dashboard des LANCOM R&S®UF Command Center angezeigt.

|