Beschreibung: VPN-Regeln (Phase 2) werden verwendet, um bekanntzugeben welche Netzwerke über den VPN-Tunnel miteinander kommunizieren dürfen. Es kann in einigen Fällen erforderlich sein, die durch den Setup-Assistenten erstellten Regeln manuell anzupassen (etwa wenn eine VPN-Verbindung zu einem Router eines anderen Herstellers aufgebaut werden soll oder nicht alle lokalen Netzwerke über den VPN-Tunnel kommunizieren dürfen). In diesem Dokument wird beschrieben wie VPN-Regeln (Phase 2) manuell angepasst werden können. Voraussetzungen:Vorgehensweise:1. Erstellen der VPN-Regeln: 1.1 Öffnen Sie die Konfiguration des Routers in LANconfig und wechseln in das Menü VPN → Allgemein → Netzwerk-Regeln. 1.2 Wechseln Sie in das Menü IPv4-Regeln.

| Info |

|---|

Aus Gründen der Übersichtlichkeit empfiehlt LANCOM Systems ab vier Netzwerken mehrere IPv4-Regeln zu erstellen und diese in einer IPv4-Regelliste zusammenzufassen. Statt der IPv4-Regel muss die IPv4-Regelliste in der VPN-Gegenstelle hinterlegt werden (siehe Schritt 2). |

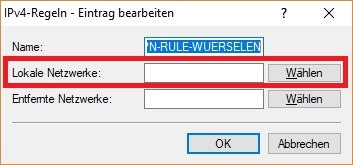

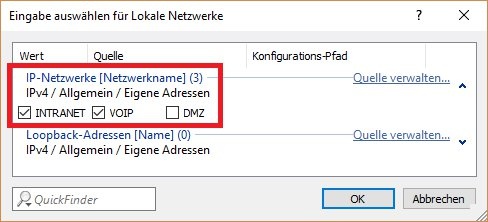

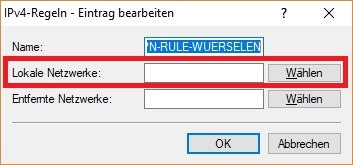

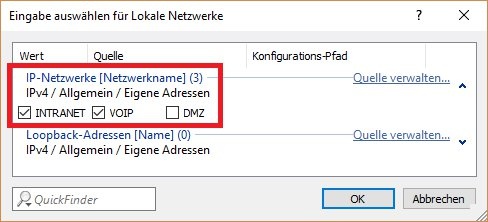

1.3 Vergeben Sie einen aussagekräftigen Namen. 1.4 Wählen Sie bei Lokale Netzwerke die lokal am Router anliegenden Netzwerke, zu der die Gegenseite Zugriff haben soll.

Image Removed Image Removed  Image Removed Image Removed| Info |

|---|

Sie können statt der Auswahl der Netzwerk-Objekte auch die Netz-Adresse in CIDR -Schreibweise angeben (z.B. 192.168.1.0/24). Mehrere Netzwerke werden durch ein Komma getrennt (z.B. 192.168.1.0/24,192.168.2.0/24) |

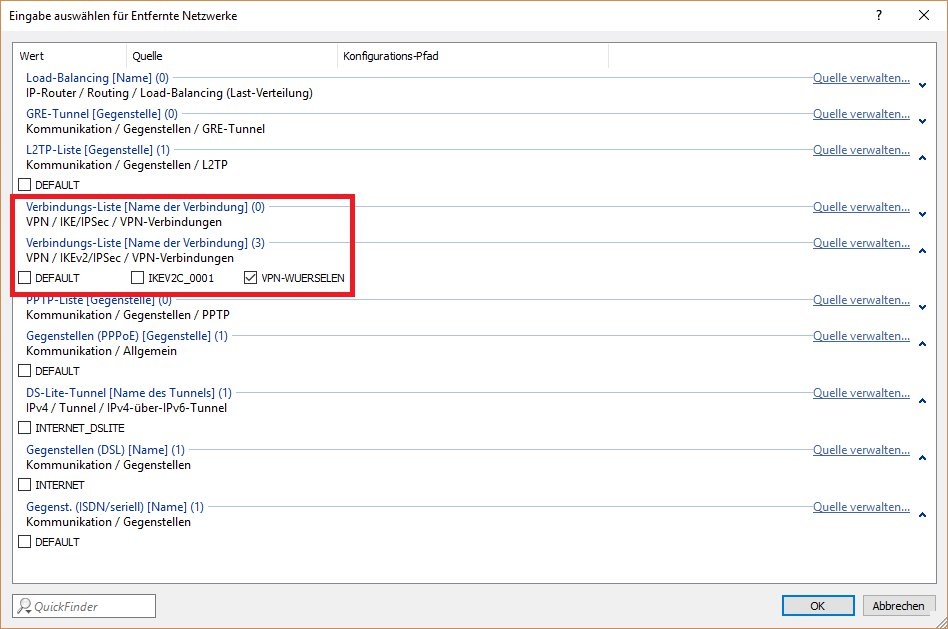

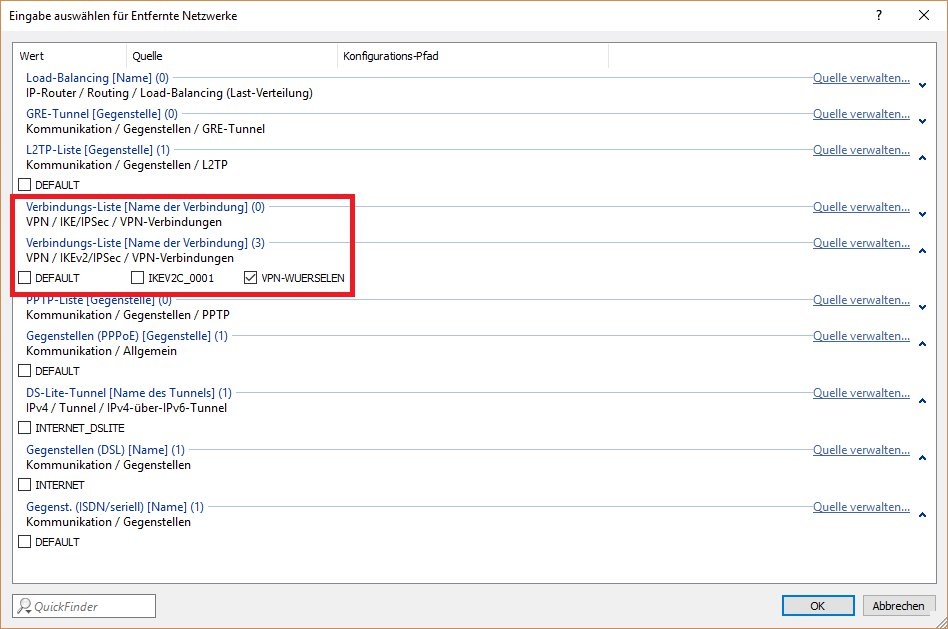

Image Added Image Added  Image Added Image Added1.5 Wählen Sie bei Entfernte Netzwerke die VPN-Gegenstelle aus (entweder VPN /IKE/IPSec / VPN-Verbindungen bei IKEv1 oder VPN / IKEv2/IPSec / VPN-Verbindungen bei IKEv2).

| Info |

|---|

Die VPN-Gegenstelle referenziert über die IPv4-Routing-Tabelle ( IP-Router → Routing → IPv4-Routing-Tabelle), mit welchen Netzwerken auf der Gegenseite kommuniziert werden darf. |

Image Removed Image Removed Image Removed Image RemovedSie können statt der Auswahl der VPN-Gegenstelle auch die Netz-Adresse der Gegenseite in CIDR -Schreibweise angeben (z.B. 192.168.3.0/24). Mehrere Netzwerke werden durch ein Komma getrennt (z.B. 192.168.3.0/24,192.168.4.0/24). |

Image Added Image Added Image Added Image Added

2. Zuweisen der VPN-Regel zu der VPN-Gegenstelle: Die VPN-Gegenstellen sind bei IKEv1 und IKEv2 in verschiedenen Menüs zu finden.

2.1 IKEv1: 2.1.1 Wechseln Sie in das Menü VPN → IKE/IPSec → Verbindungs-Liste. 2.1.2 Ändern Sie in der VPN-Gegenstelle folgende Parameter ab: - Setzen Sie die Regelerzeugung auf Manuell.

- Wählen Sie im Dropdownmenü bei IPv4-Regeln die in Schritt 1 erstellte VPN-Regel aus.

2.2 IKEv2: 2.2.1 Wechseln Sie in das Menü VPN → IKEv2/IPSec → Verbindungs-Liste. 2.2.2 Ändern Sie in der VPN-Gegenstelle folgende Parameter ab: - Setzen Sie die Regelerzeugung auf Manuell.

- Wählen Sie im Dropdownmenü bei IPv4-Regeln die in Schritt 1 erstellte VPN-Regel aus.

3. Doppelte VPN-Regelerzeugung ausschließen: Kommt es zu einer doppelten Regelerzeugung für die VPN-Verbindung (durch den Setup-Assistenten erstellte Regel und manuell erstellte Regel), kann dies zu Problemen führen. Im schlimmsten Fall kann die VPN-Verbindung nicht aufgebaut werden. Daher muss dies vermieden werden. Stellen Sie sicher, dass unter Firewall/QoS → IPv4-Regeln → Regeln... keine VPN-Regel existiert, die für die anzupassende VPN-Verbindung gültig ist (z.B. WIZ-VPN-NETWORKS).

| Hinweis |

|---|

Existiert eine VPN-Regel, die für mehrere VPN-Verbindungen gültig ist, muss für jede VPN-Verbindung eine eigene VPN-Regel erstellt werden, wenn die VPN-Regelerzeugung für eine der VPN-Verbindungen angepasst werden soll. |

|