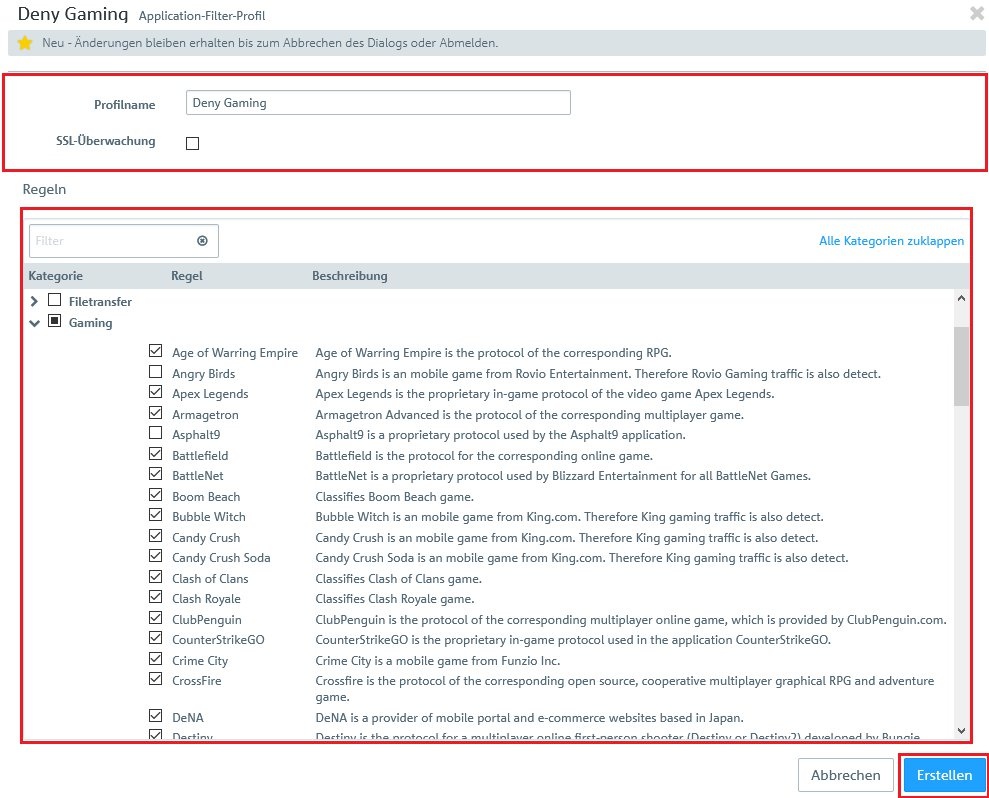

- Regeln:

Wählen Sie die Protokolle und Anwendungen aus, die Sie zum Profil hinzufügen möchten. Die Protokolle und Anwendungen werden in der Tabelle nach „Kategorie“ geordnet. Mit dem „Filter“-Eingabefeld können Sie die Liste der Protokolle und Anwendungen filtern, sodass nur Einträge angezeigt werden, die mit Ihrer Sucheingabe übereinstimmen.- Klicken Sie auf "+", um die ungefilterte Liste der Protokolle und Anwendungen anzuzeigen.

- Klicken Sie auf die Schaltfläche > neben einer Kategorie, um die Protokolle und Anwendungen, die sie enthält, zusammen mit einer kurzen Beschreibung anzuzeigen.

- Wählen Sie ganze Kategorien oder einzelne Protokolle oder Anwendungen aus, indem Sie einen Haken in den entsprechenden Kontrollkästchen setzen. Entfernen Sie den Haken im Kontrollkästchen neben einer Kategorie, einem Protokoll oder einer Anwendung, um diese aus dem Application- Filter-Profil zu entfernen. Um Protokolle und Anwendungen auszublenden, klicken Sie auf die Schaltfläche Úneben der Kategorie.

Image Modified Image Modified

2.2. Klicken Sie auf Erstellen um das Application-Filter-Profil zu speichern.

3. Application-Filter-Profile in der Firewall-Konfiguration verwenden:

In diesem Konfigurationsbeispiel soll die Verwendung bestimmter Anwendungen explizit unterbunden werden. Es wird also eine sogenannte Blacklist mit verbotenen Anwendungen geführt.

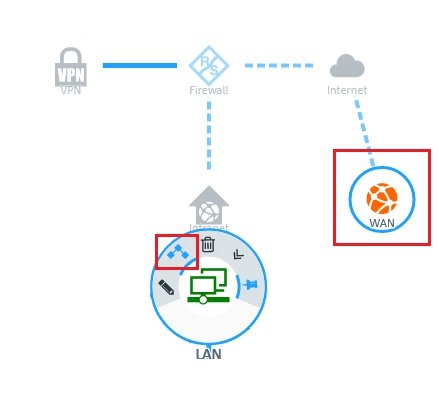

3.1. Klicken Sie in dem Netzwerk-Objekt LAN auf das "Verbindungswerkzeug" und klicken anschließend auf das Internet-Objekt, welches für die eingerichtete WAN Verbindung erstellt wurde.

Image Modified Image Modified

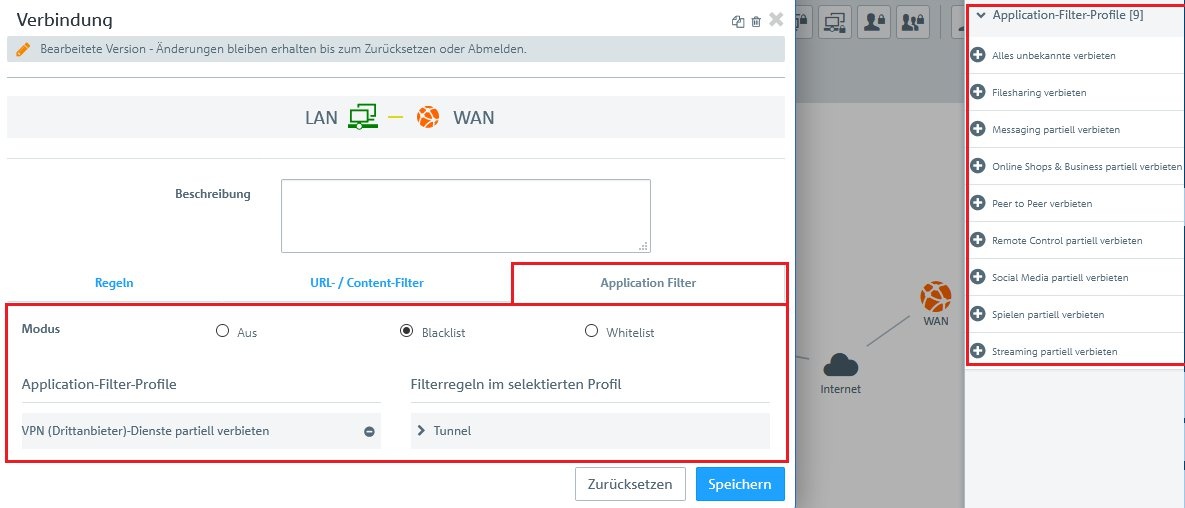

3.2. Wechseln Sie im folgenden Dialog auf die Registerkarte Application Filter.

3.3. Da in diesem Beispiel eine Liste mit verbotenen Anwendungen geführt werden soll, muss der Modus auf Blacklist eingestellt werden.

3.4. Fügen Sie die Application-Filter-Profile, welche Sie für die Blacklist verwenden wollen hinzu, indem Sie jeweils auf das "+" klicken.

Image Modified Image Modified

3.5. Klicken Sie auf Speichern um die Konfiguration zu übernehmen.

3.6. Klicken Sie in der Unified Firewall auf Aktivieren, damit die Konfigurations-Änderungen umgesetzt werden.

Image Modified Image Modified

|

)

)

)

)