Beschreibung: Dieses Dokument beschreibt die Konfigurationsmöglichkeiten der Filter-Regeln im LANCOM Router anhand eines Beispiels.

Voraussetzung: Es gibt zwei grundsätzliche Konzepte, eine Firewall zu konfigurieren, die 'ALLOW-ALL' und die 'DENY-ALL'-Strategie. Bei einer 'ALLOW-ALL'-Strategie wird jede Kommunikation über die Firewall prinzipiell erlaubt, es können gezielt Dienste oder Stationen mit Einschränkungen belegt werden. Bei einer 'DENY-ALL'-Strategie wird prinzipiell jede Kommunikation geblockt, einzelne Stationen können von dieser Sperre ausgenommen werden. LANCOM verfolgt von Hause aus in seiner Stateful-Inspection Firewall die 'ALLOW-ALL'- Strategie, die Firewall läßt also ohne weitere Konfiguration von Firewallregeln jede korrekt ablaufende IP-Kommunikation zu.

Beide Strategien können in realen Umgebungen einen sinnvollen Ansatz für die Konzeption der Firewall liefern: In Richtung einer Internetverbindung empfiehlt sich die Anwendung eines Deny-All-Konzepts, um die Zugriffe in Richtung des unsicheren Mediums Internet vollständig auf IP Ebene kontrollieren zu können. Unter Einsatz dieses Konzepts können nur Dienste genutzt werden, die explizit vom Administrator der Firewall erlaubt werden. Die Konfiguration bietet somit die geringste Gefahr, ungewollte Kommunikation versehentlich zu erlauben. Insbesondere auf Verbindungen, die ein geringeres Gefährdungspotential bieten, zum Beispiel eine Kopplung zweier Firmenstandorte über eine Wählverbindung, ist in vielen Fällen die umfassende Funktion der Firewall nicht notwendig und es sollen prinzipiell alle Dienste für alle Stationen verfügbar sein (allow-all Konzept). Unter Umständen ist es in solchen Szenarien aber sinnvoll, gezielt spezielle Stationen oder Dienste in der Nutzung einzuschränken (z.B. Zugriff auf bestimmte Server einzuschränken oder bestimmte Dienste zu blocken, um Verbindungsaufbauten zu verhindern). In den meisten Anwendungsfällen ergibt sich eine Mischung dieser beiden Anforderungsprofile.

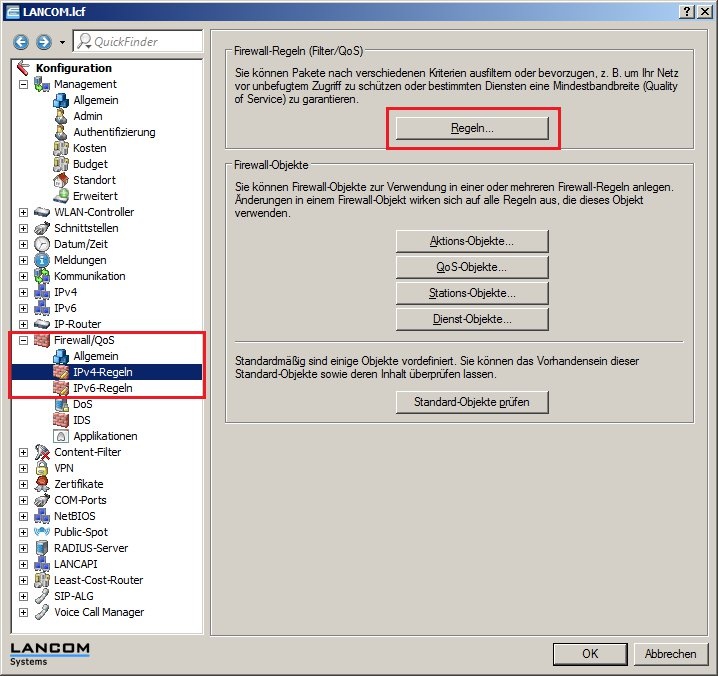

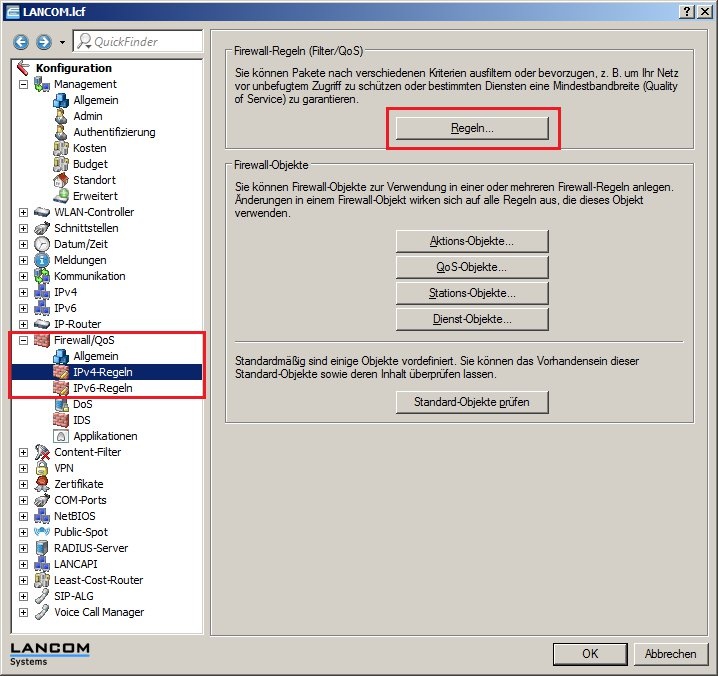

Vorgehensweise: Die Konfiguration sollte per LANconfig durchgeführt werden.

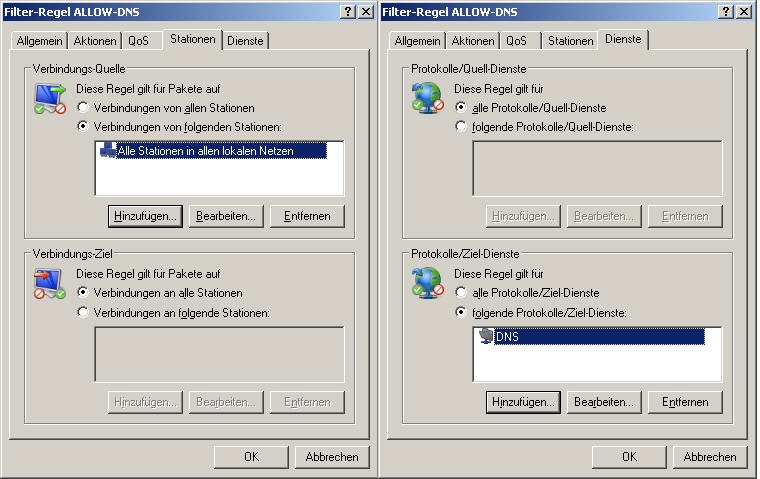

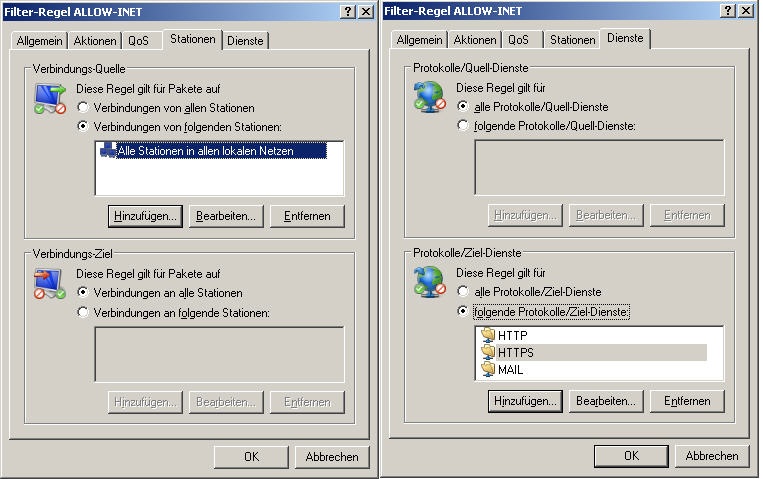

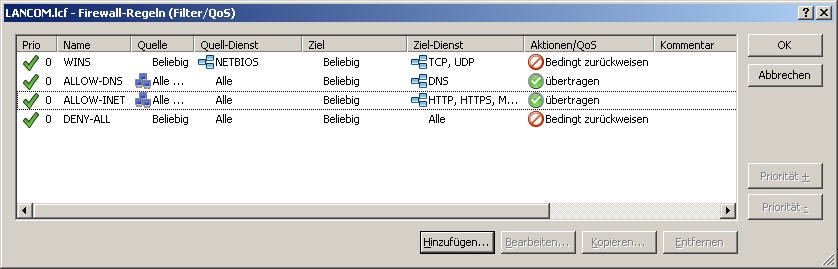

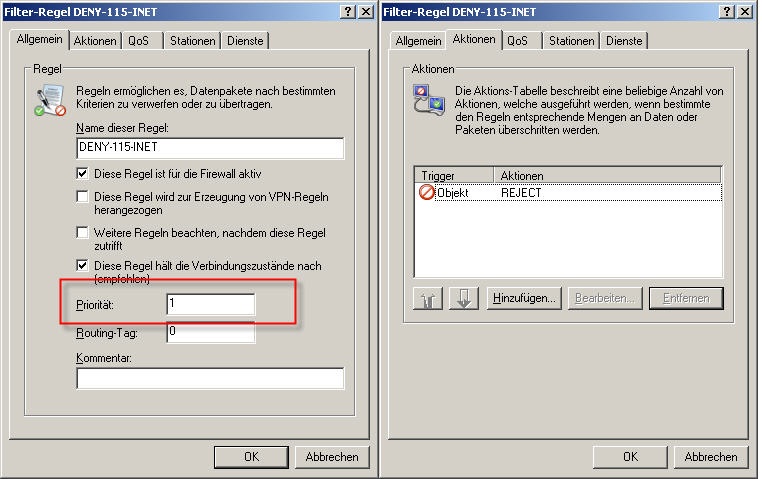

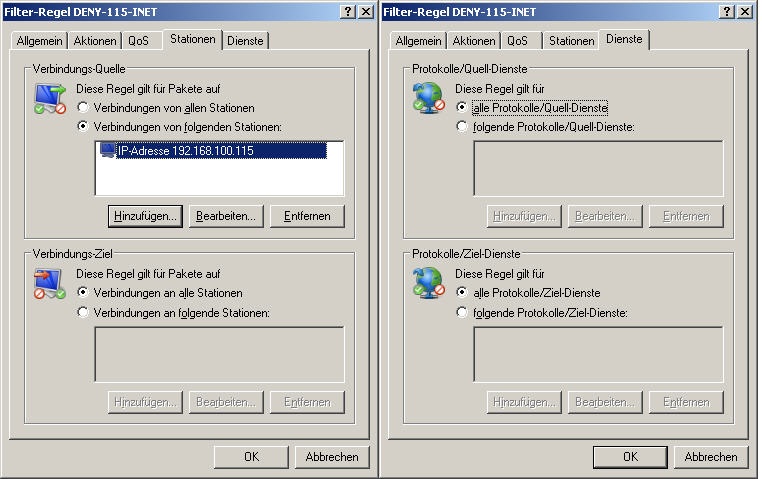

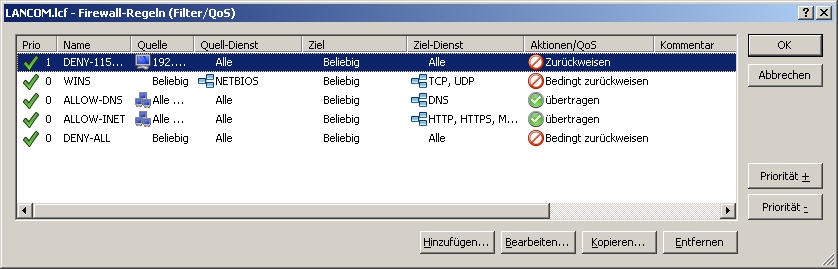

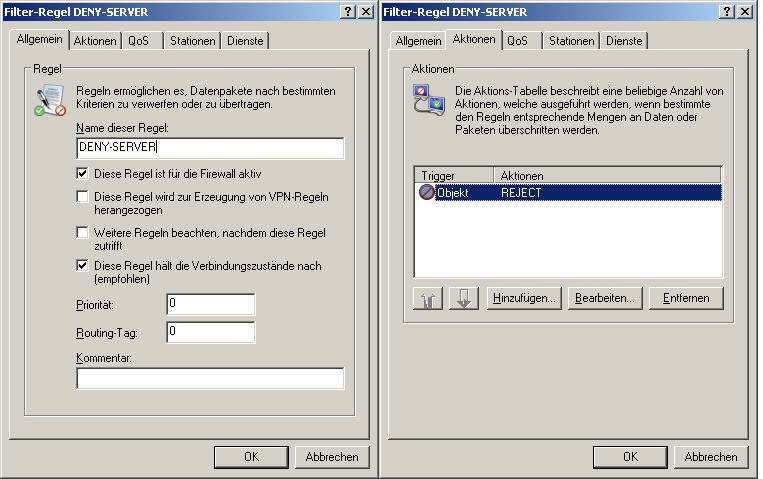

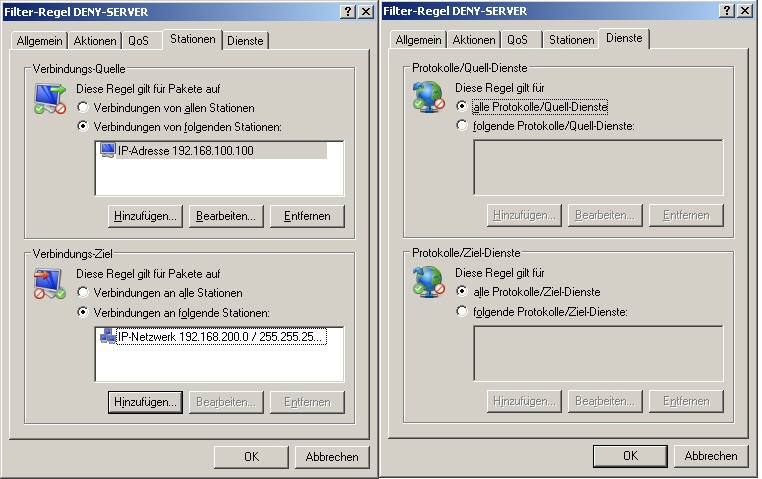

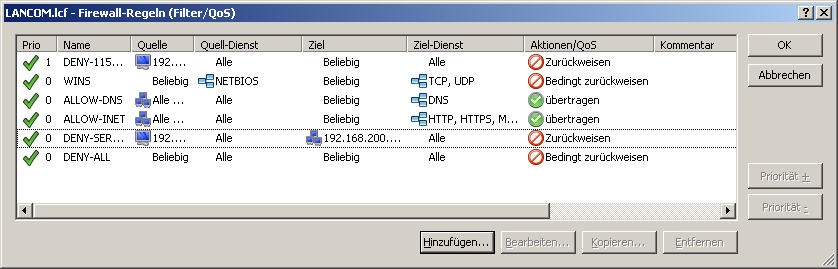

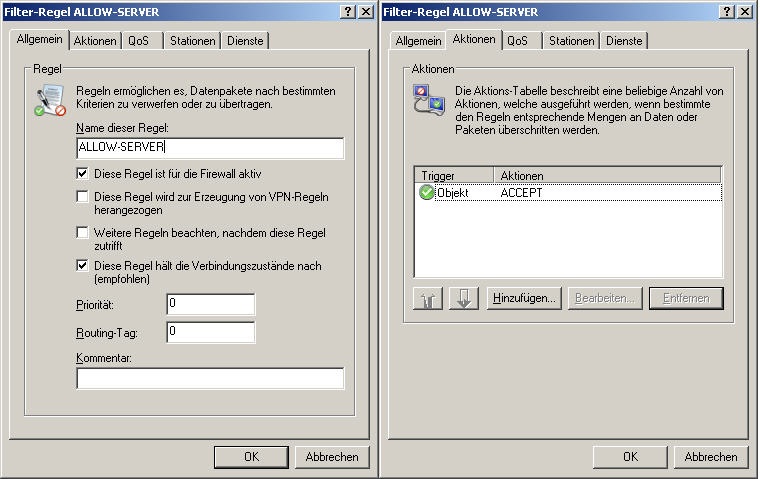

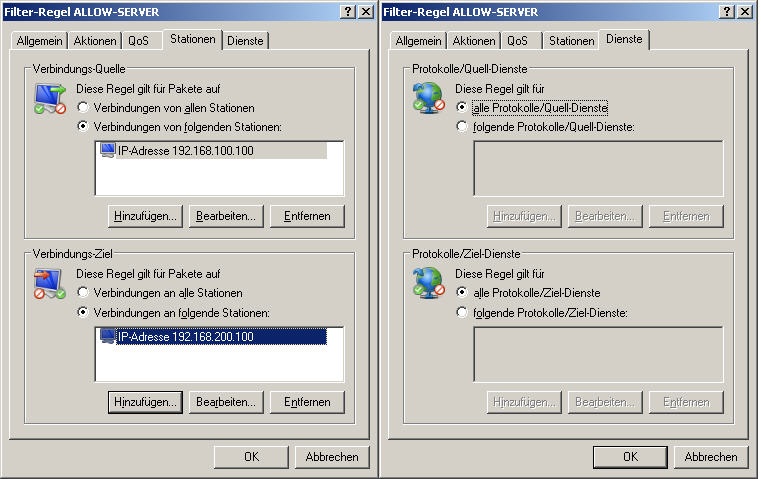

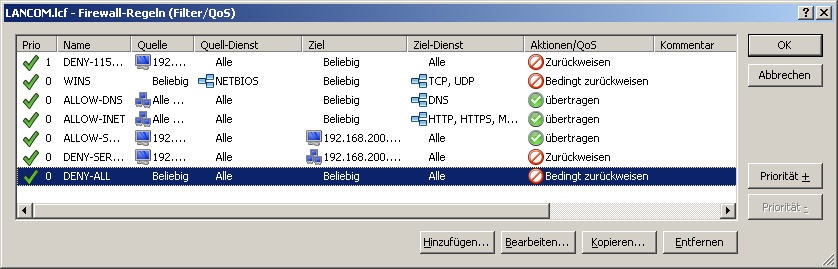

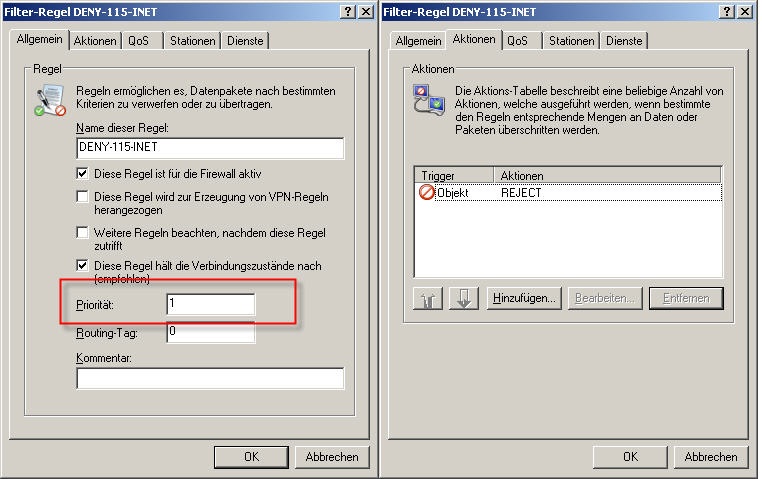

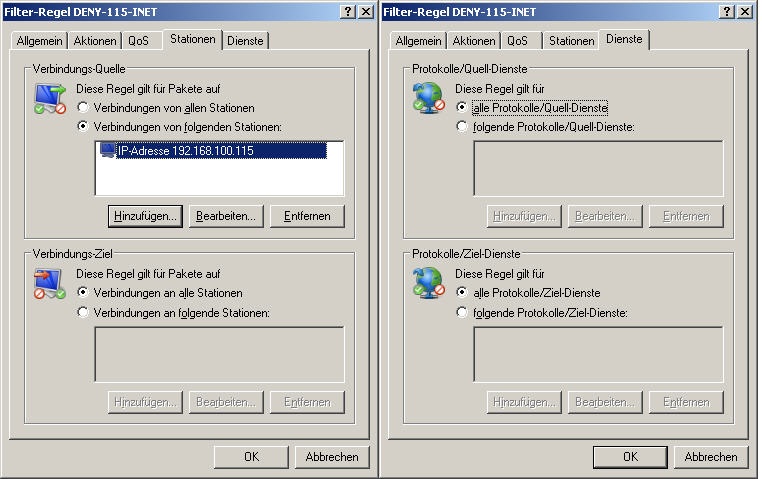

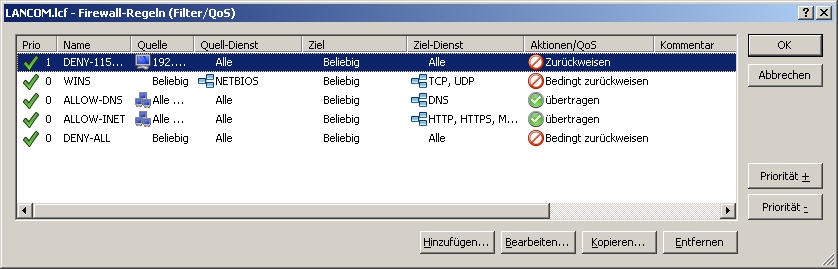

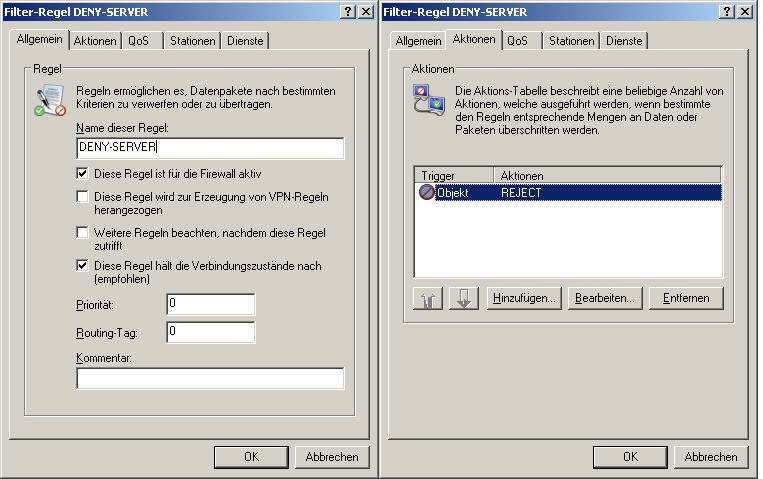

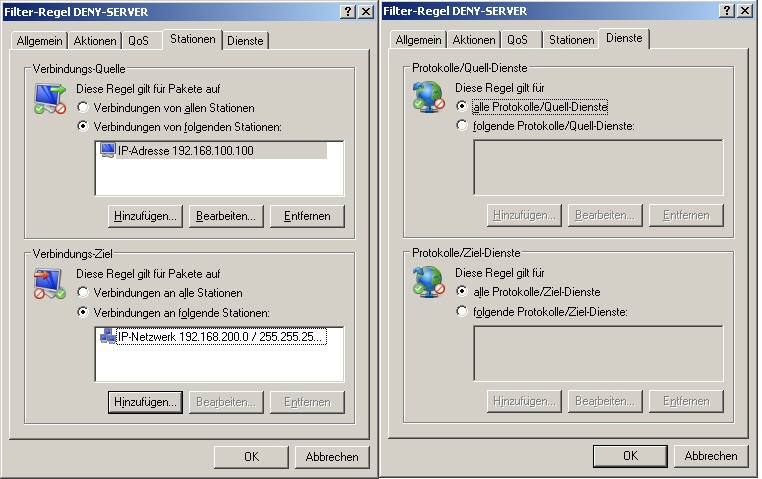

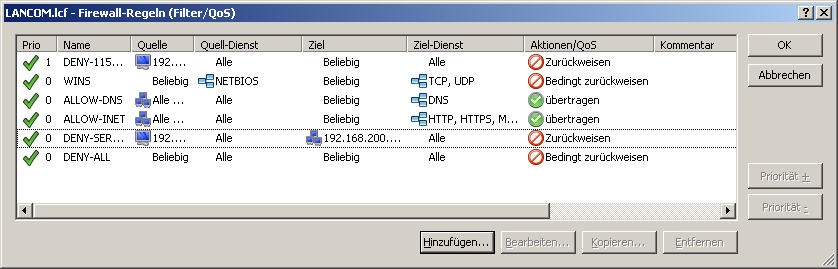

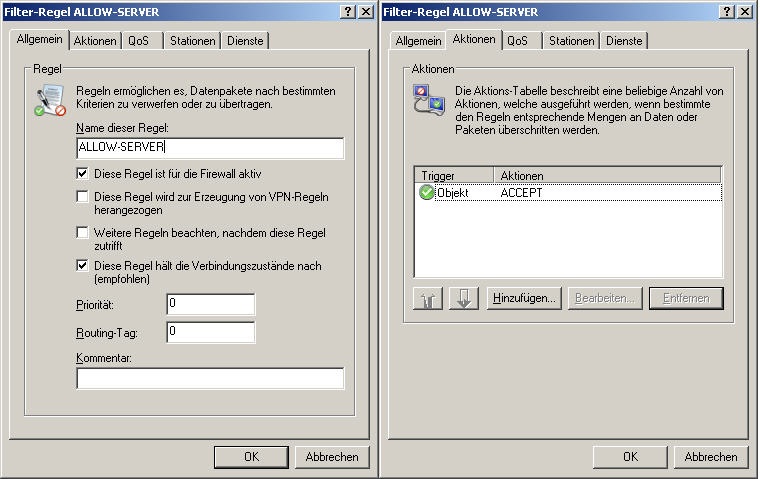

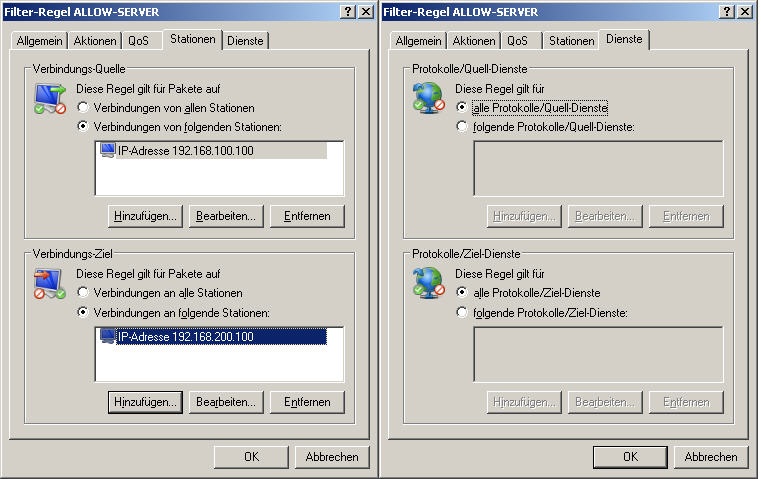

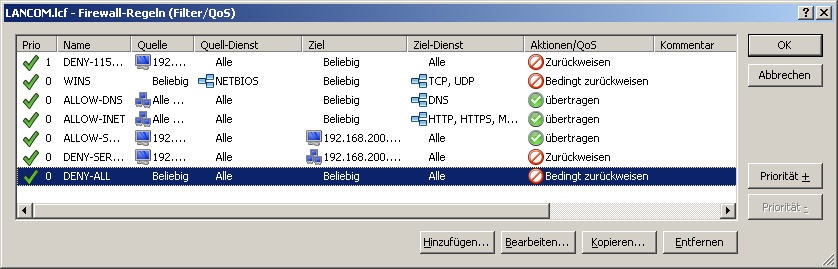

Beispiel: Ein LANCOM bindet über einen ADSL-Zugang das Firmennetzwerk des Hauptstandortes an das Internet an. Basierend auf diesem Internetzugang ist eine Kopplung zur Filiale über einen Dynamic-VPN-Tunnel realisiert. Die Firewall dieses Routers soll konfiguriert werden, um die folgenden Aufgabenstellungen zu erfüllen. 1. Die Stationen im lokalen Intranet (192.168.100.0 / 255.255.255.0) sollen in Richtung Internet nur bestimmte Dienste (DNS Namensauflösungen, Maildienste und WWW Zugriffe) nutzen können. Eine Arbeitsstation (192.168.100.115) soll vom Zugriff auf das Internet komplett ausgeschlossen werden. 2. Der Zugriff auf das Filialnetzwerk (192.168.200.0) soll generell für jede IP Kommunikation transparent möglich sein. Ein Server im Netzwerk des Hauptstandortes (192.168.100.100) darf selbst Verbindungen zum Server im Netzwerk der Filiale (192.168.200.100) aufbauen. Verbindungen dieses Servers an andere Stationen des Filialnetzes sollen unterbunden werden.

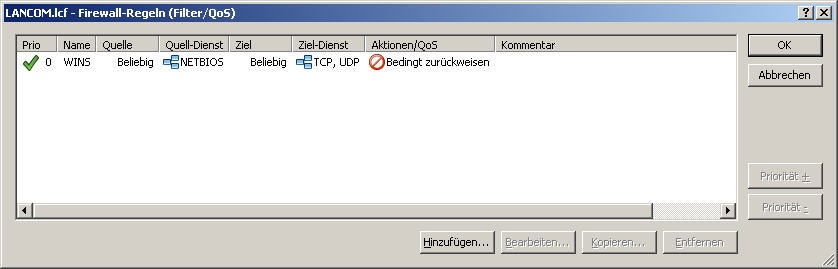

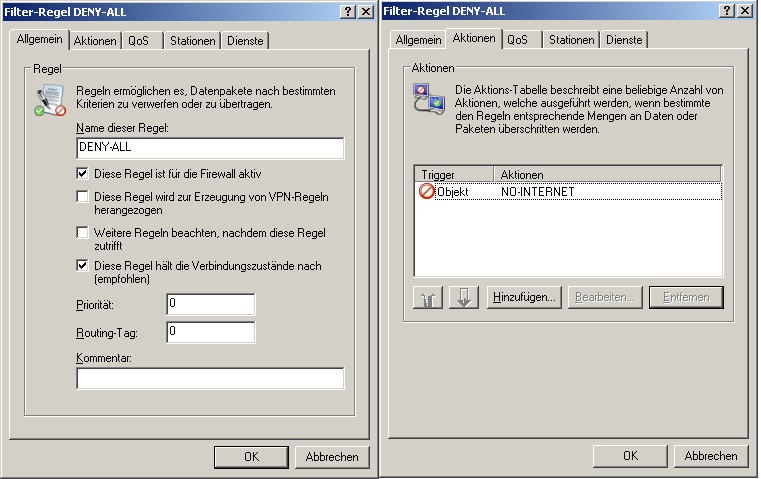

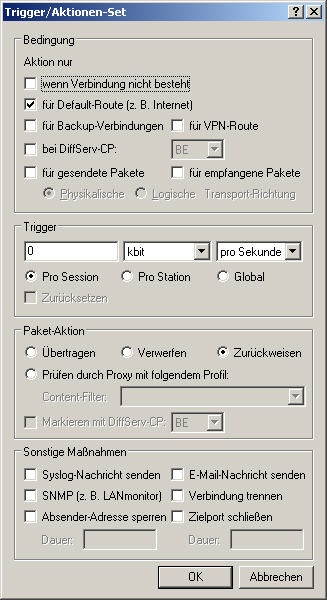

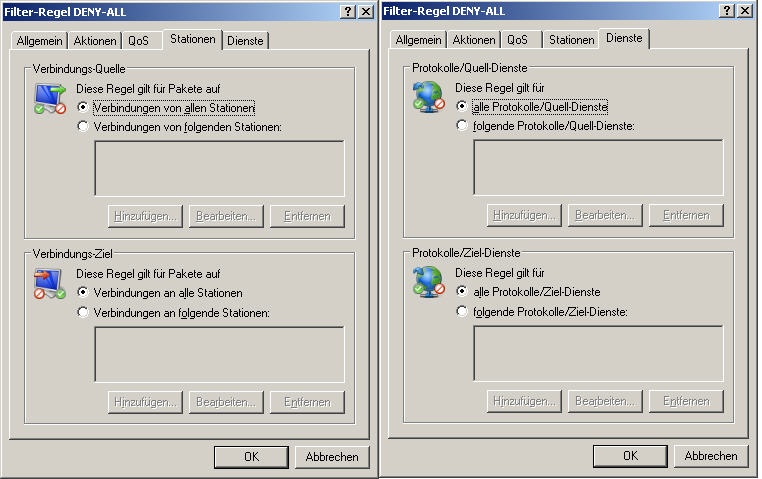

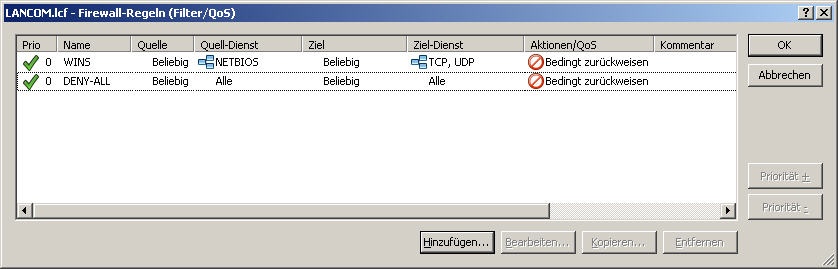

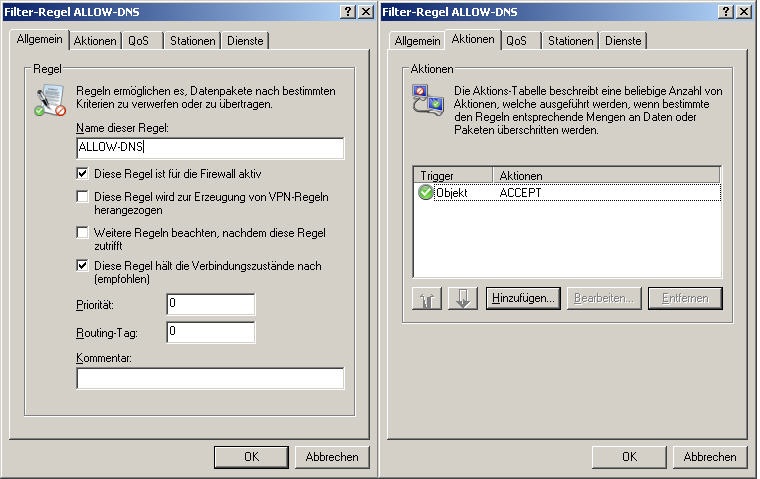

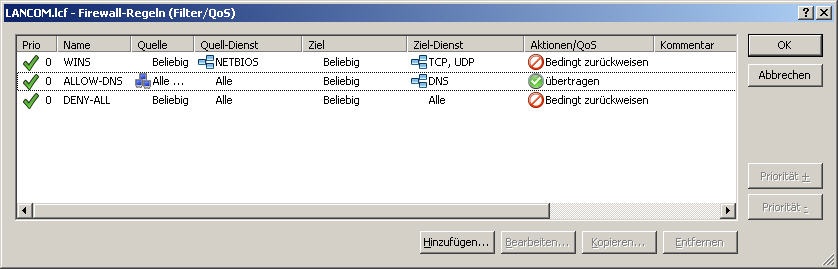

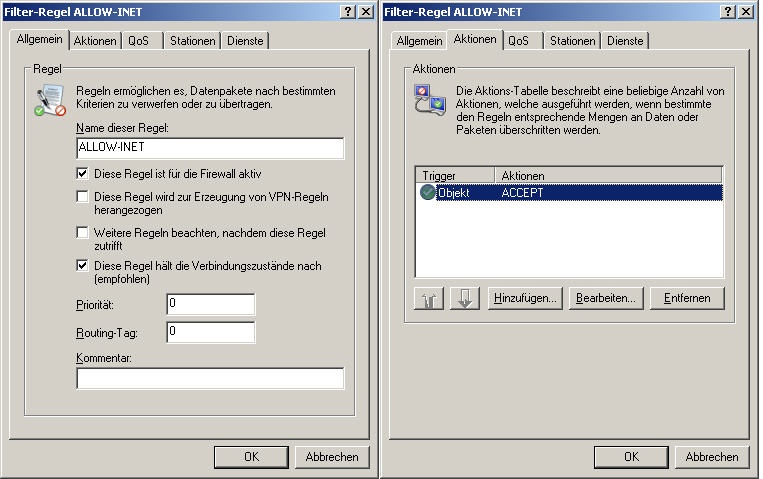

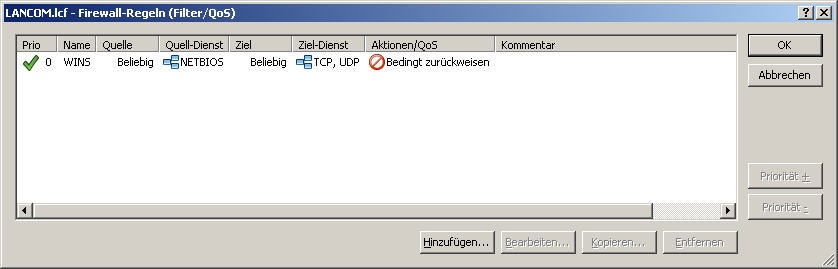

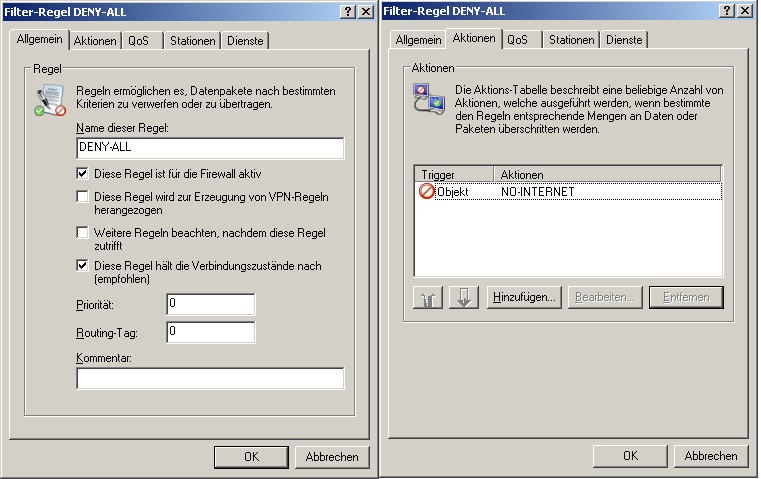

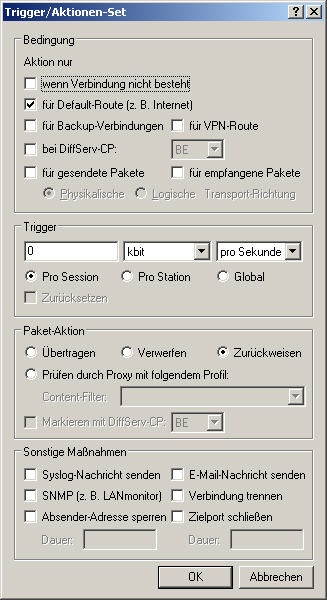

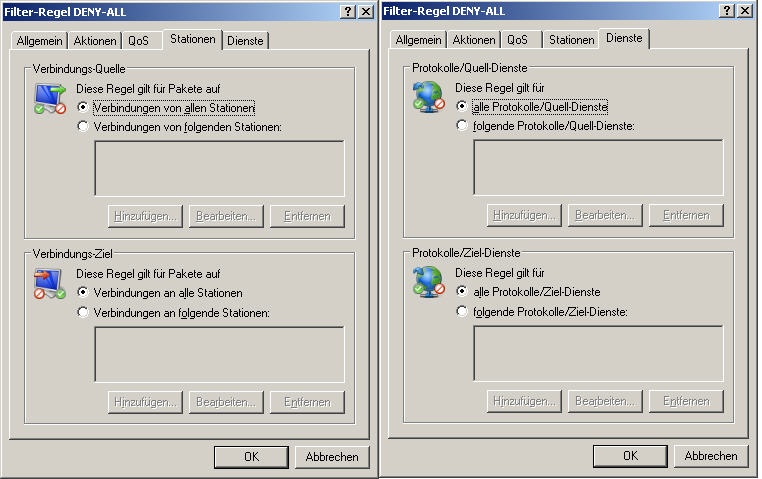

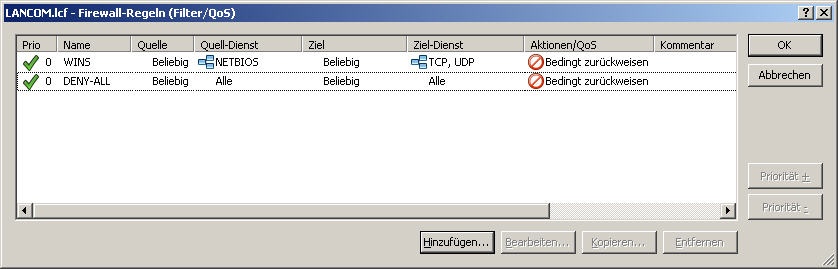

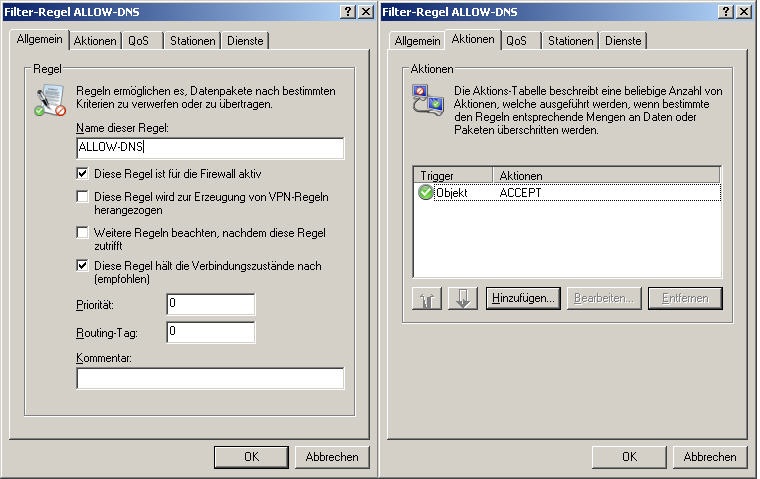

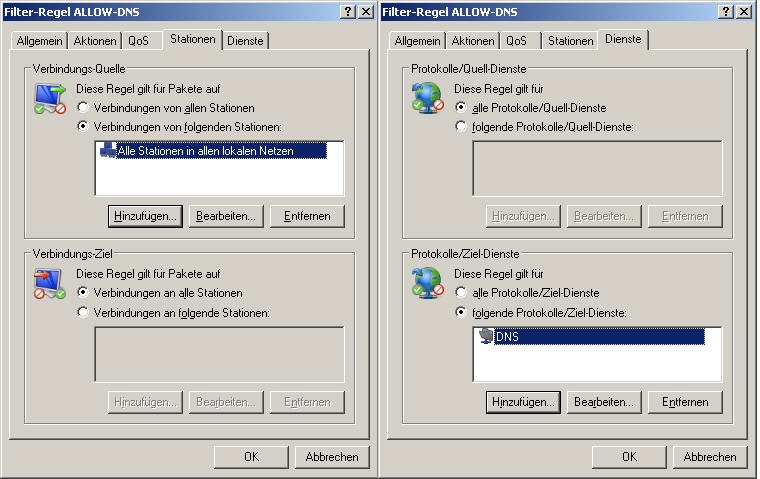

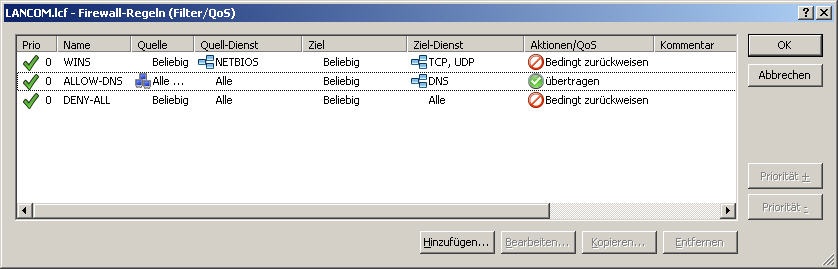

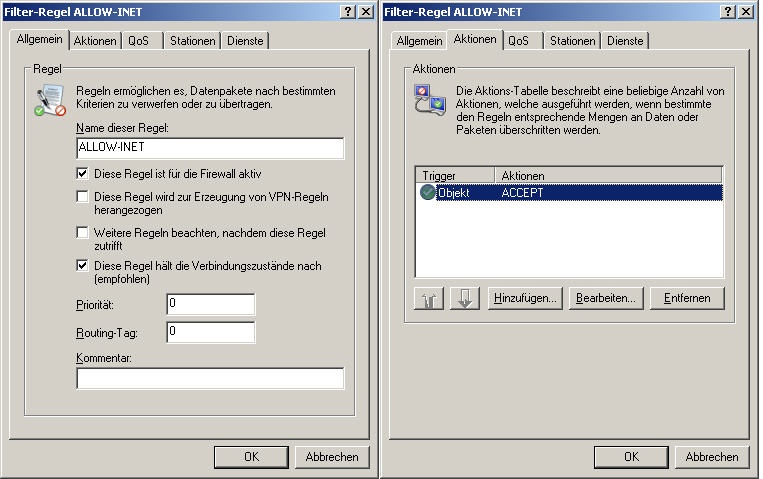

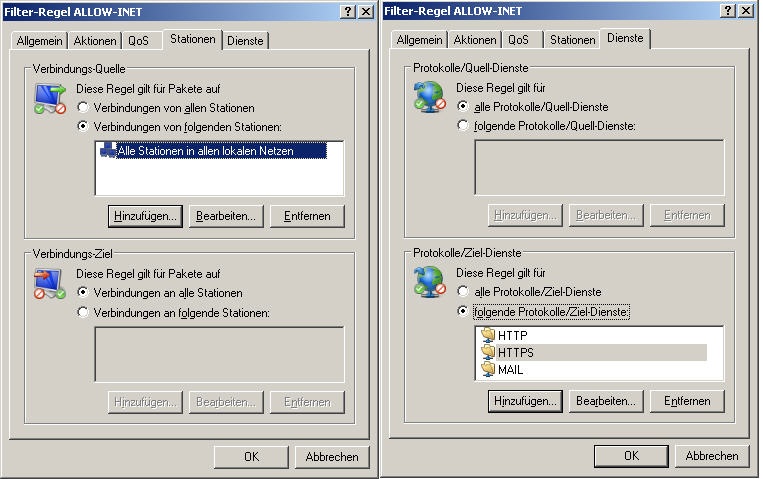

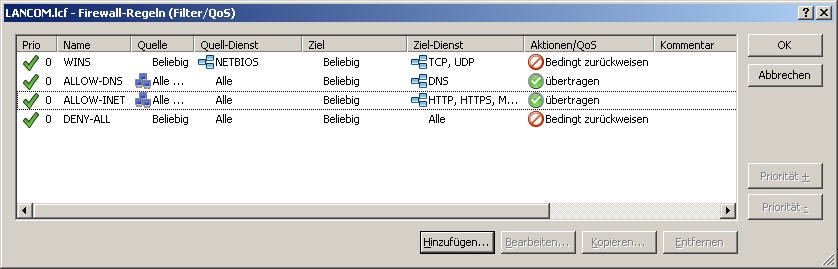

Konfiguration: Schritt 1: DENY-ALL Richtung Internet: Fügen Sie zuerst unter Firewall/QoS → IPv4-Regeln → Regeln eine neue Regel mit dem Namen 'DENY-ALL' hinzu. Um eine DENY-ALL-Strategie der Firewall in Richtung Internet ohne Auswirkung auf andere Gegenstellen zu realisieren, können Firewallregeln im LANCOM auf die Gegenstelle, die für die Default Route (in der Regel: Internetverbindung) zuständig ist, eingeschränkt werden. Dies ist bereits im Standardobjekt NO-INTERNET enthalten. |