Beschreibung: Dieses Dokument beschreibt die Vorgehensweise zur Anbindung von XAUTH an einen externen RADIUS-Server unter LCOS 7.80. Die Anbindung von XAUTH an RADIUS-Server ermöglicht die Kontrolle von VPN-Client-Zugängen pro User über eine zentrale Benutzerverwaltung sowie die Verwendung von OTP-Tokens. Für das folgende Szenario wird von einer bereits konfigurierten VPN-Einwahlverbindung (IKEv1 im Agressive Mode) ohne XAUTH-Erweiterung ausgegangen.

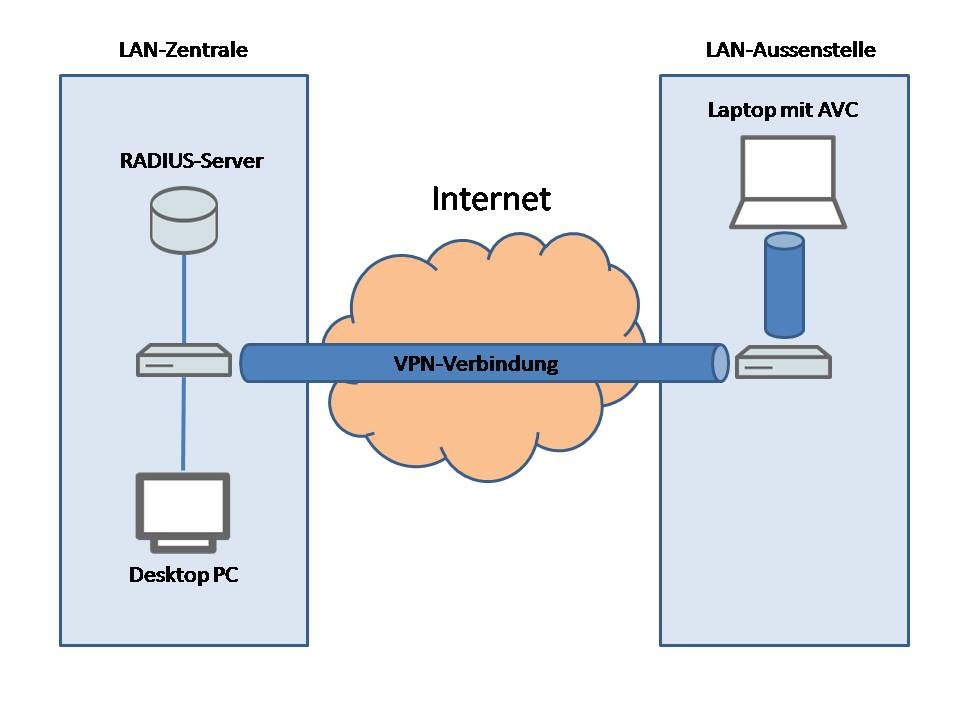

Szenario: Von einem Laptop mit installiertem Advanced VPN-Client (AVC) soll per VPN-Verbindung auf das LAN der Firmenzentrale zugegriffen werden. Da das Laptop von unterschiedlichen Mitarbeitern mit jeweils eigenen Zugangsdaten benutzt wird, muss es möglich sein, dass beim VPN-Verbindungsaufbau jeder Mitarbeiter seine Zugangsdaten eingeben kann. Die Zugangsdaten der Mitarbeiter sind auf einem RADIUS-Server in der Firmenzentrale gespeichert und werden dort gepflegt bzw. mit den Active Directory-Benutzerkonten des zentralen Windows 2008 Servers repliziert (Single-Sign-On).  Die Umstellung der vorhandenen VPN-Einwahlverbindung auf die Authentisierung per XAUTH und externem RADIUS-Server besteht aus zwei Teilen.

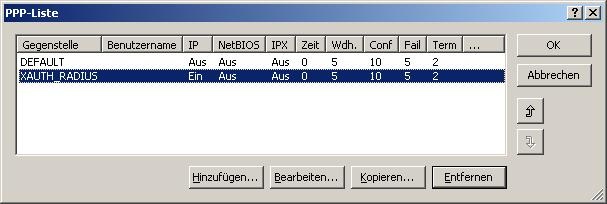

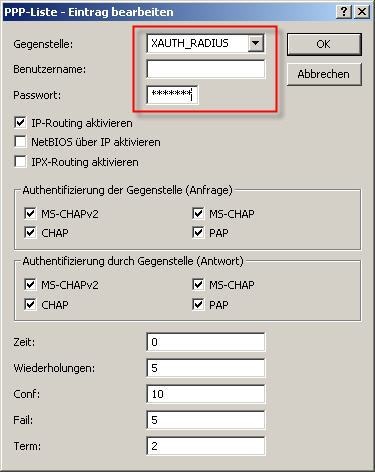

Teil 1 (LANCOM Router): Im entsprechenden Eintrag der Verbindungs-Liste unter VPN → Allgemein muss der Schalter für die XAUTH Zertifizierung auf Server gesetzt werden. Damit kann der Router die XAUTH-Erweiterung für die Beispiel-Verbindung "XAUTH_RADIUS" verwenden. In dem Menü IKE-Schlüssel und Identitäten unter VPN → IKE-Auth. muss der Lokale ID-Typ und der Entfernte ID-Typ jeweils auf Key-ID (Gruppenname) für die entsprechende Verbindung umgestellt werden. Dabei bleiben die bereits vergebenen Identitäten sowie der vergebene Preshared-Key erhalten. Um für XAUTH die Abfrage eines Benutzernamens und/oder des Passwortes zu ermöglichen, muss in der PPP-Liste unter Kommunikation → Protokolle ein Eintrag ergänzt werden. Hier wird als Gegenstellen-Name der Name der verwendeten VPN-Verbindung aus der Verbindungs-Liste im Drop-Down Menü ausgewählt. Die explizite Angabe eines Benutzernamens erfolgt nicht. Im Feld für das Passwort sollte ein möglichst komplexes Kennwort eingetragen werden, um die missbräuchliche Benutzung des Advanced VPN Clients zu erschweren. Zum Schluss muss noch das IP-Routing aktiviert werden.   Unter Kommunikation → RADIUS muss die Verbindung zum externen RADIUS-Server konfiguriert werden. Folgende Einstellungen müssen vorgenommen werden: - RADIUS-Server: Auf Exklusiv einstellen

- Server IP-Adresse: IP-Adresse des externen Radius-Servers eingeben

- Server Port: Kommunikationsport des externen RADIUS-Servers einstellen (Standard 1.812)

- Protokolle: Auf RADIUS einstellen

- Schlüssel (Shared Secret): Das Shared Secret eingeben, welches auf dem externen RADIUS-Server konfiguriert wurde.

- PPP-Arbeitsweise: Auf Exklusiv einstellen

Alle anderen Werte können so bleiben wie sie standardmäßig eingestellt sind. Damit sind alle Vorbereitungen am Router erfolgt.

Teil 2 (Advanced VPN-Client): Auch im Advanced VPN Client wird nur das bestehende Profil modifiziert. Hierzu muss in der Konfiguration der Profile das für die Verbindung gültige Profil ausgewählt werden. Unter dem Menüpunkt Identität wird zuerst der lokale Identitäts-Typ auf Freier String für Gruppen-Identifizierung umgestellt. Zusätzlich wird die Funktion Extended Authentication (XAUTH) durch Setzen des Hakens aktiviert. Werden der Benutzername und/oder das Passwort nicht eingetragen, so fragt der AVC vor dem Aufbau der IPSec-Phase 2 nach den fehlenden Daten.

Ergänzende Information: Durch XAUTH wird nicht die VPN-Verbindung selbst sicherer. Mit der Erweiterung kann jedoch verhindert werden, dass sich Unbefugte Zugang zum Firmennetz verschaffen, indem sie nicht gesperrte oder kompromittierte Geräte verwenden. Gerade Windows bietet nur einen relativ geringen Passwortschutz für seine Benutzer an. Hat man das Benutzerpasswort umgangen, kann immer noch keine Verbindung zum Firmennetzwerk aufgebaut werden. |